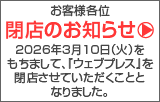

新着情報

【重要なお知らせ】弊社名を装った迷惑メール(なりすましメール)に関するお詫びと調査結果の最終報告(2022-07-13)

平素は格別のご高配を賜り、厚く御礼申し上げます。

この度、弊社で使用するパソコン1台(以下:当該端末)がマルウェア「Emotet」に感染し、メール情報が窃取され、弊社名および弊社社員名を装った第三者から不審なメールが複数の方へ発信されていることを確認いたしました。

本件につきまして、外部の専門機関に依頼した調査を含めて、当該端末の詳細調査が完了しましたので、これまでの経緯と再発防止策を含めて下記の通りご報告いたします。

お客様ならびに関係者の皆様、メールを受信された皆様にご迷惑をおかけしておりますことを、深くお詫び申し上げます。

===============================================

今回の件につきましては、下記にまとめております。(令和4年7月13日現在)

===============================================

【調査結果について】

弊社で使用していた当該端末1台がEmotetに感染し、外部の専門機関によるログならびに端末に対する詳細調査の結果から、当該端末に保存されていたメールアドレス、メール件名、メール本文等のメール情報が流出したことを確認しました。

なお、当該端末はマルウェアへの感染疑いが発覚した時点で速やかにネットワークから遮断しました。

その後は、専門機関による調査により、当該端末以外へのマルウェアの伝播は行なわれていないと判断しております。また当該端末は調査後破棄を行なっています。

ーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーー

【依頼した調査の詳細】

・内部ネットワーク調査

社内にマルウェア感染端末が現存していないか、ネットワーク観点で調査・端末特定を実施

・外部不正通信・脆弱性調査

最大過去 6か月に遡って弊社グローバルIPからインターネット攻撃者インフラへの不審な通信有無を調査

併せて弊社グローバルIPと管理ドメインに攻撃可能な脆弱性が存在していないかも確認

・外部情報漏洩調査

弊社管理ドメインをもとに、ダークウェブ等へ弊社に関連する情報(アカウント情報等)が流出していないか調査

弊社管理ドメイン上で提供されているサービスの脆弱性有無を確認

・ディープフォレンジック調査

マルウェアが検知された端末1台について、感染経路およびマルウェアの種類や挙動を調査

ーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーー

【お客様へのお願い】

弊社では、「*****@mail.web-press.jp」のメールアドレスを利用しております。

今回確認された不審なメールでは、メールの署名に弊社名が記載されていますが、上記と異なるメールアドレスから送信されていることを確認しております。

お手数をお掛けしますが、弊社から受信したメールの送信元の「メールアドレス」ご確認をお願い致します。

また、「メールアドレス」が正しくても、過去に受信したメールを再受信した、日本語の表現が不自然、不審な英語のメールが届いた等、メール本文に少しでも違和感を持たれた場合は、メール本文中のURLにアクセスしたり、添付ファイルを開いたりせず、弊社にメール送付の有無のご確認いただくようお願い致します。

このような不審メールに添付されているファイルを開いたりすると、マルウェアに感染してパソコンに保存されている情報などを不正に取得されてしまう恐れもありますので、メールごと削除していただきますようお願い申し上げます。

ーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーー

【対策と再発防止策】

・対策委員会の立ち上げ、セキュリティ設定の強化(2月3日対策済み)

・個人情報保護委員会への報告(2月3日報告済み)

・所轄警察署への報告(2月4日報告済み)

・セキュリティ専門の第三者機関による内部ネットワーク調査(4月19日完了)

・セキュリティ専門の第三者機関による外部不正通信・脆弱性調査(4月19日完了)

・セキュリティ専門の第三者機関による外部情報漏洩調査(企業情報モニタリングDiscovery)(4月19日完了)

・セキュリティ専門の第三者機関によるフォレンジック調査(5月18日完了)

・セキュリティ専門の第三者機関によって発覚した脆弱性は随時修正を実施しています。

・今後もセキュリティ専門企業に定期的なセキュリティ診断を実施予定です。

本件発生と同時に弊社代表取締役を責任者とした対策委員会を立ち上げ、第三者検証機関による脆弱性診断を実施し、客観的・技術的な観点を加えつつ、再発防止策の構築に取り組んでまいりました。

今後も引き続き、第三者検証機関との連携のもと、より実効的な情報セキュリティ対策を徹底するとともに、社員への情報セキュリティ教育をさらに強化・改善し、監視体制のさらなる強化を図ります。

本件に関して今後新たな情報が判明した場合には、随時お知らせいたします。

ーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーー

【クレジットカード情報について】

「非通過型決済」を利用しておりますので、クレジットカード情報は、全て金融機関に決済業務を委託しており、当社では一切保有しておりませんのでご心配はございません。

ーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーー

【「Emotet(エモテット)」対処方法等】

「Emotet(エモテット)」に対しての対処方法等は、下記サイトで事例、手口、対策等が記載されていますので、ご確認ください。

「Emotet(エモテット)」と呼ばれるウイルスへの感染を狙うメールについて|情報処理推進機構

「Emotet(エモテット)」とは、不正なメールにマクロ付きのWordやExcelファイルを添付して、大量に送付する「ばらまき攻撃」を行ない、デバイス上でそのファイルを開くと感染するウイルスです。

2019年で最も流行している脅威のウイルスの1つと言われ、2021年1月に収束されたと言われていましたが、2021年11月に活動再開が確認され出し、IPA(日本情報処理推進機構)から注意喚起が行なわれています。

ーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーーー

【弊社の対応】

2月 3日 弊社内でマルウェア感染が原因と疑われる事象を確認

個人情報保護委員会に報告、外部の専門機関に報告

お客様に第1報としてサイト上に状況を公表

2月 4日 所轄警察署に報告

外部の専門機関に調査依頼

2月 5日 お客様に第2報としてサイト上に状況を公表

2月 9日 お客様に第3報としてサイト上に状況を公表

2月28日 お客様に第4報としてサイト上に状況を公表

3月 3日 第4報に一部追記

4月19日 調査会社から内部ネットワーク調査、外部不正通信・脆弱性調査、

外部情報漏洩調査(企業情報モニタリングDiscovery)の調査結果報告を受ける

5月18日 調査会社から端末フォレンジック調査の調査結果報告を受ける

5月18日 調査会社から今回の調査の全体総括報告を受ける

7月13日 お客様に今回の調査結果の最終報告をサイト上に公表